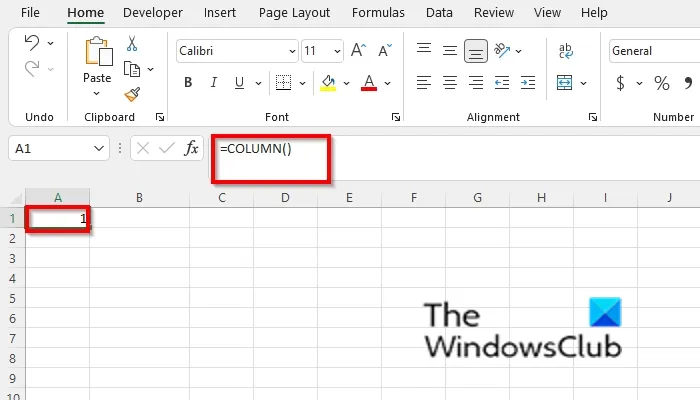

Jako ekspert IT często jestem pytany, jak łamać hasła za pomocą sygnałów Wi-Fi. Chociaż istnieje wiele sposobów, aby to zrobić, najczęstszą metodą jest użycie narzędzia do łamania haseł Wi-Fi. Dostępnych jest wiele takich narzędzi, ale najbardziej popularnym i skutecznym jest Aircrack-ng.

Aircrack-ng to potężne narzędzie, którego można użyć do złamania haseł Wi-Fi. Działa poprzez przechwytywanie pakietów danych przesyłanych przez sieć bezprzewodową, a następnie użycie ataku siłowego w celu złamania klucza szyfrującego. Ten klucz jest następnie używany do odszyfrowania hasła.

Aby użyć Aircrack-ng, musisz najpierw uchwycić uścisk dłoni. Jest to specjalny rodzaj pakietu, który jest wysyłany, gdy urządzenie łączy się z siecią bezprzewodową. Po przechwyceniu uścisku dłoni możesz rozpocząć proces łamania hasła.

Aircrack-ng to bardzo skuteczne narzędzie do łamania haseł Wi-Fi, ale może być nieco trudne w użyciu. Jeśli nie jesteś ekspertem IT, polecam użycie narzędzia takiego jak WiFi Hack, aby złamać hasło do Wi-Fi. WiFi Hack to przyjazne dla użytkownika narzędzie, które przeprowadzi Cię przez proces łamania hasła WiFi.

Wydaje się, że prawie wszystko można zhakować, jeśli chodzi o bezpieczeństwo online. Widzieliśmy, że nawet najlepsze systemy bezpieczeństwa mają jedną lub więcej wad, które mogą zostać wykorzystane przez hakerów. Nie, niektórzy profesorowie z trzech uniwersytetów wykazali, że używanie haseł bankowych przez Wi-Fi nie jest już bezpieczne. Wymyślili dokument pokazujący, w jaki sposób hakerzy mogą ukraść twoje hasła przez Wi-Fi. Porozmawiamy o tym w tym artykule.

motyw o wysokim kontraście

Jak hakerzy mogą kraść hasła przez Wi-Fi

Kwestia ta została podniesiona wcześniej, ale opisane metody nie były tak dokładne i przewidywalne jak WindMówca sposób na kradzież haseł przez Wi-Fi. Spośród wielu omówionych wcześniej metod najlepszą opcją było umieszczenie między ofiarą a siecią Wi-Fi urządzenia, które potrafiło odczytywać wzorce ruchu. Jak dotąd było to najbliższe z możliwych. Skanowali (wąchali) pakiety i próbowali włamać się do komputerów ofiar, aby znaleźć hasła.

Metoda WindTalker została opracowana i wyjaśniona przez profesorów z University of Florida, Shanghai Jayo Tong University i University of Massachusetts. Dokument szczegółowo opisuje sposób kradzieży haseł przy użyciu zwykłego Wi-Fi. Oznacza to, że aby metoda zadziałała, zarówno ofiara, jak i haker muszą być podłączeni do tego samego Wi-Fi. Dzięki temu hakerzy mogą odczytać naciśnięcia klawiszy ofiary.

Metoda ta nie wymaga stosowania dodatkowych urządzeń pomiędzy urządzeniami ofiary i hakera. Nie muszą nawet instalować żadnego oprogramowania na urządzeniu ofiary. Po prostu analizując ruch równolegle, hakerzy korzystający z metody WindTalker mogą sprawdzić ruchy palców ofiary. Dokument mówi, że nawet na nowym urządzeniu istnieje 84 procent szans na uzyskanie poprawnego hasła za jednym razem.

Czytać : Wskazówki dotyczące Wi-Fi dla podróżujących z zagranicy .

sys polecenie przywracania

Co to jest WindTalker i jak działa

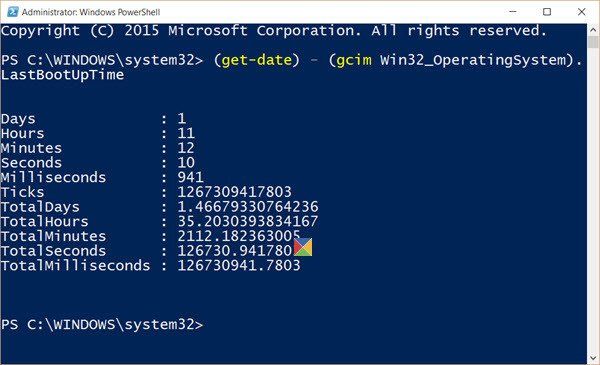

WindTalker to nazwa nadana metodzie, która umożliwia równoległe skanowanie sygnałów WiFi pochodzących z urządzenia ofiary w celu uzyskania danych wprowadzonych na urządzeniu.

Pierwsza część metody polega na wykryciu sygnałów pochodzących z urządzenia ofiary. Pamiętaj, że hakerzy nie muszą instalować żadnego oprogramowania na telefonach ofiar ani innych urządzeniach, które zamierzają zhakować.

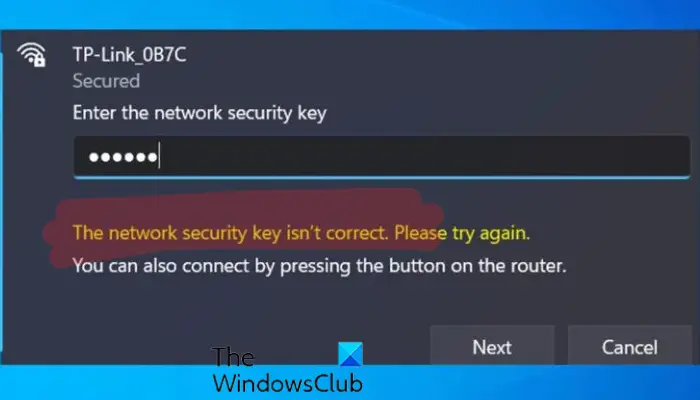

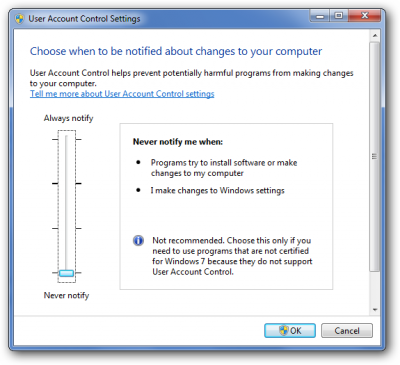

Drugim wymogiem jest możliwość korzystania z sieci Wi-Fi. Może to być łatwe w miejscach publicznych, w których dostępne jest bezpłatne Wi-Fi. W przeciwnym razie hakerzy mogą stworzyć oszukańczą sieć Wi-Fi ad hoc i oferować ją jako bezpłatną sieć Wi-Fi. Gdy ofiara wpadnie w pułapkę i połączy się z nią, kradzież informacji jest w połowie wykonana.

Ostatnią rzeczą do zrobienia jest sprawdzenie ruchów dotkniętych palców. Kierunki i prędkość, z jaką ofiara porusza palcami i kiedy naciska klawisz (klawisze) są rejestrowane. Daje to dane, które wpisuje ofiara

Ograniczenia WindTalkera

Pierwszą rzeczą, która może zrujnować wysiłki hakerów, jest rozłączenie się ofiary z Wi-Fi przed zdekodowaniem danych wejściowych i wzorców wejściowych. Ale metoda działa szybko, więc jest szansa, że hakerzy odniosą sukces w swoich wysiłkach.

Wymóg połączenia z siecią Wi-Fi trochę utrudnia sprawę. W przypadkach, gdy bezpłatne i publiczne Wi-Fi nie jest dostępne, ofiary będą musiały utworzyć sieć publiczną, co nie jest bardzo trudne. Każdy może utworzyć publiczną sieć Wi-Fi na swoim telefonie i tablecie z systemem Windows lub Android. Oba systemy operacyjne mają możliwość tworzenia mobilnych hotspotów i są łatwe w konfiguracji. Po skonfigurowaniu Wi-Fi podłączenie ludzi do sieci FREE OPEN nie jest trudne.

Modele urządzeń odgrywają również rolę w przetwarzaniu danych, tj. śledzą ruchy palców ofiar. Ponieważ kształt i rozmiar różnią się w zależności od telefonu i tabletu, ustalenie, które naciśnięcia klawiszy są wysyłane przez Wi-Fi, zajmuje trochę czasu. Na przykład klawiatura na urządzeniu 8-calowym będzie inna niż na urządzeniu 11-calowym, więc zrozumienie ruchów może zająć trochę czasu.

Poza powyższym nie zauważyłem w tym artykule żadnych ograniczeń i wymagań WindTalkera.

Serwer rpc jest niedostępny w systemie Windows 10

„WindTalker opiera się na obserwacji, że naciśnięcia klawiszy na urządzeniach mobilnych skutkują różnymi chwytami dłoni i ruchami palców, co wprowadzi wyjątkowe zakłócenia do wielościeżkowych sygnałów Wi-Fi” – twierdzą naukowcy.

Mówiąc najprościej, WindTalker śledzi ruchy palców i zapewnia hakerom wszystko, co jest wpisywane na urządzeniu ofiary.

WindTalker - Szczegóły

Oto film, który pomoże ci szczegółowo zrozumieć koncepcję WindTalker:

Pobierz PC Repair Tool, aby szybko znaleźć i automatycznie naprawić błędy systemu Windows

Możesz też chcieć pobierz cały artykuł za opłatą, jeśli chcesz. Hakerzy mogą wykraść Twoje hasła przez Wi-Fi na inne sposoby. Wspomnę o innych metodach, gdy staną się dostępne.