Jako ekspert IT zawsze śledzę najnowsze zagrożenia ze strony złośliwego oprogramowania, aby być na bieżąco. Niedawno zapoznałem się z nowym narzędziem, które pozwala mi oglądać cyberataki w czasie rzeczywistym i jestem pod wrażeniem! To nowe narzędzie, które nazwę „narzędziem do śledzenia złośliwego oprogramowania”, to świetny sposób na monitorowanie najnowszych zagrożeń złośliwym oprogramowaniem. Pozwala mi zobaczyć, jakie ataki mają miejsce w czasie rzeczywistym i śledzić postęp tych ataków. Jest to dla mnie cenne źródło informacji, ponieważ pomaga mi być na bieżąco z najnowszymi zagrożeniami. Narzędzie do śledzenia złośliwego oprogramowania to doskonałe narzędzie dla specjalistów IT i ekspertów ds. bezpieczeństwa cybernetycznego. To cenny zasób, który może pomóc Ci wyprzedzić najnowsze zagrożenia. Gorąco polecam to sprawdzić!

W zeszłym roku kampanie szkodliwego oprogramowania zdominowały krajobraz zagrożeń. W tym roku trend ten prawdopodobnie się utrzyma, choć w bardziej niebezpiecznej formie. Powszechna obserwacja kilku wiodących badaczy bezpieczeństwa wykazała, że większość autorów złośliwego oprogramowania polegała na oprogramowaniu ransomware w celu generowania większości swoich przychodów. Nastąpił również wzrost oszustw reklamowych. Urządzenia z dostępem do Internetu, lepiej znane jako IoT, również okazały się łatwym owocem, który był szeroko wykorzystywany przez atakujących.

Jeśli nie mamy podstawowych praw i instytucji, które je egzekwują, ataki te mogą się tylko nasilić i stanowić jeszcze większe zagrożenie dla Internetu. W związku z tym możemy jedynie oczekiwać, że złośliwe oprogramowanie stanie się bardziej agresywne i będzie miało bezpośredni wpływ na nasze życie. Karty śledzenia złośliwego oprogramowania może ujawnić informacje o aktywnym złośliwym oprogramowaniu w Internecie i podjąć z wyprzedzeniem środki ostrożności.

Najlepsze mapy do śledzenia złośliwego oprogramowania

W tym poście wymieniono kilka przydatnych map śledzenia złośliwego oprogramowania, które można wykorzystać w nowoczesnych scenariuszach cyberzagrożeń.

jak zaktualizować Windows Phone 8.1 do 10

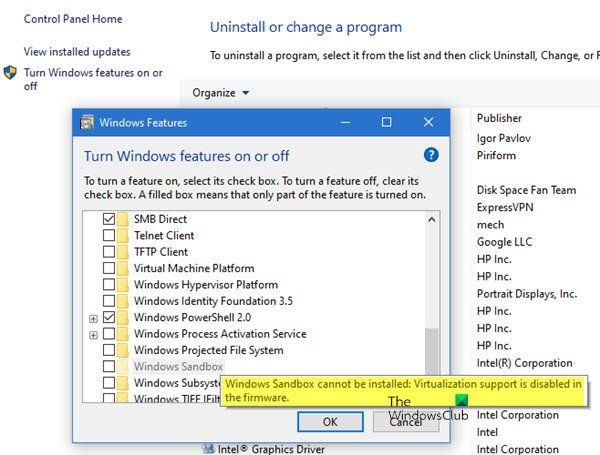

Zagrożenie

![]()

Ta mapa śledzenia złośliwego oprogramowania wyświetla globalne ataki cybernetyczne w czasie rzeczywistym i pokazuje adresy IP zarówno atakującego, jak i docelowego. Threatbutt wykorzystuje technologię Clown Strike, aby wykorzystać moc prywatnych, hybrydowych, publicznych i akumulacyjnych systemów chmurowych, aby dostarczać każdej firmie analizę zagrożeń na poziomie Viking. Kliknij tutaj.

przełącz flac na mp3

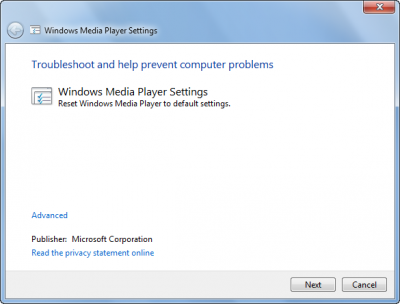

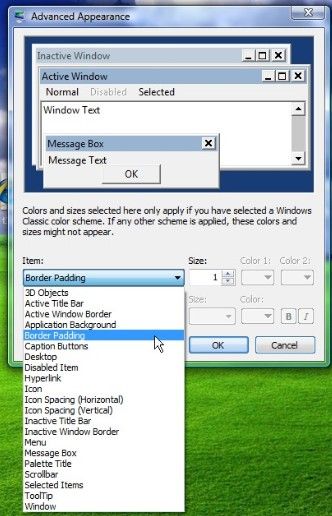

Mapa zagrożeń Fortinet

![]()

Mapa zagrożeń Fortinet umożliwia śledzenie trwających cyberataków w czasie rzeczywistym. Jego konsola wyświetla aktywność sieci według regionu geograficznego. W ten sposób dostępne są zagrożenia z różnych krajów świata. Ponadto możesz najechać kursorem na lokalizację FortiGate, aby wyświetlić nazwę urządzenia, adres IP oraz nazwę/lokalizację miasta. Aby dowiedzieć się, które kraje stanowią poważniejsze zagrożenia dla Twojego regionu/lokalizacji, zobacz pochodzenie czerwonych strzałek lub przejrzyj wizualną listę zagrożeń na dole. W przeciwieństwie do innych konsol FortiView ta konsola nie ma opcji filtrowania. Możesz jednak kliknąć dowolny kraj, aby zobaczyć bardziej szczegółowe (przefiltrowane) szczegóły. Chodź tu.

Na dole znajduje się wizualna lista zagrożeń zawierająca następujące elementy:

- Nastrój

- powaga

- Charakter ataków

Gradient kolorów strzałek na mapie wskazuje na zagrożenie w ruchu drogowym, podczas gdy kolor czerwony wskazuje na poważniejsze zagrożenie.

Mapa złośliwego oprogramowania Norse Corp

![]()

Jeśli chodzi o oferowanie proaktywnych rozwiązań bezpieczeństwa, Norse wydaje się godny zaufania. Jego metoda wyświetlania złośliwego oprogramowania jest oparta na platformie „ciemnej inteligencji”, która jest w stanie zapewnić niezawodną ochronę przed dzisiejszymi wyrafinowanymi zagrożeniami. Pamiętaj, że ta strona wymaga włączonej obsługi skryptów javascript, aby działać poprawnie. Połączyć .

nie można ustawić nowego właściciela

Mapa cyberzagrożeń FireEye

Wyjątkową cechą FireEye Cyber Threat Map jest to, że oprócz przeglądania ostatnich globalnych cyberataków na FireEye Cyber Threat Map możesz zasubskrybować powiadomienia o wykryciu ataków i zapewnić bezpieczeństwo danych Twojej organizacji. Mapa jest oparta na podzbiorze rzeczywistych danych o atakach, które zostały zoptymalizowane pod kątem lepszej reprezentacji wizualnej. Kliknij tutaj Odwiedź stronę.

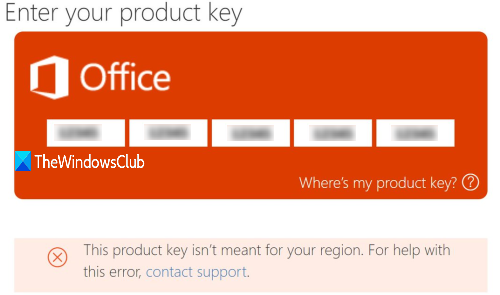

ESG Malware Tracker

![]()

Dzięki temu możesz przeglądać najnowsze trendy infekcji złośliwym oprogramowaniem w czasie rzeczywistym i sprawdzać epidemie złośliwego oprogramowania w określonym obszarze za pośrednictwem Map Google. Narzędzie pokazuje również dane dotyczące infekcji złośliwym oprogramowaniem zebrane za pośrednictwem dzienników raportów diagnostycznych komputerów przeskanowanych przez SpyHunter Spyware Scanner. Skaner, po dokładnej analizie, generuje na żywo graficzną reprezentację podejrzanych i potwierdzonych infekcji na całym świecie. Wskazuje dominujący trend miesięcznych i dziennych ataków szkodliwego oprogramowania na komputery PC. To tu!

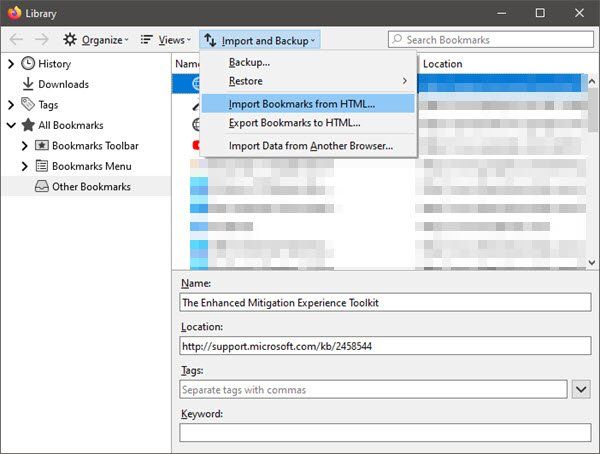

Mapa CheckPoint na żywo z cyberatakami

![]()

Mapa jest oparta na ThreatCloud Intelligence, sieci współpracy do walki z cyberprzestępczością. Jest w stanie dostarczać dane o zagrożeniach i trendy ataków z globalnej sieci czujników zagrożeń. Po zebraniu informacje o cyberatakach są przekazywane do bram klientów, zapewniając im w czasie rzeczywistym informacje o zagrożeniach i trendach ataków, aby pomóc im chronić się przed botami, zaawansowanymi trwałymi zagrożeniami i innymi wyrafinowanymi formami złośliwego oprogramowania. Odwiedź witrynę.

Mapa Kaspersky Cyberthreat w czasie rzeczywistym

![]()

Jeśli nie masz całkowitej pewności, czy padłeś ofiarą cyberataku, odwiedź mapę cyberzagrożeń w czasie rzeczywistym Kaspersky Cyberthreat. Strona pokazuje ataki w czasie rzeczywistym wykryte przez różne systemy źródłowe. Ma następujące,

- Antywirus internetowy

- Dostęp do skanera

- Skaner na żądanie

- System wykrywania włamań

- Antywirus poczty

- Skanowanie w poszukiwaniu luk w zabezpieczeniach

- Wykrywanie aktywności botnetu

- Kaspersky Antyspam

Interaktywna mapa umożliwia dostosowanie jej układu poprzez odfiltrowanie określonych rodzajów złośliwych zagrożeń, takich jak wymienione powyżej. Jeśli więc naprawdę interesuje Cię śledzenie źródeł cyberataków w czasie rzeczywistym lub po prostu szukasz sposobu na zobrazowanie poziomu zagrożenia w Twojej okolicy, interaktywna mapa cyberzagrożeń firmy Kaspersky w czasie rzeczywistym pokazuje incydenty z całego świata. Sprawdź to! .

odświeżający pulpit

Mapa na żywo Malwaretech

![]()

Ta karta jest dla https://intel.malwaretech.com/pewpew.html wyświetla geograficzne rozmieszczenie infekcji złośliwym oprogramowaniem oraz wykresy szeregów czasowych botów internetowych i nowych botów.

Pobierz PC Repair Tool, aby szybko znaleźć i automatycznie naprawić błędy systemu WindowsMam nadzieję, że ten post jest dla Ciebie pomocny!